Sland

Куратор темы

- Регистрация

- 15 Дек 2006

- Сообщения

- 199

- Реакции

- 163

- Автор темы

- #1

Немного про протоколы.

Известно, что:- VPN‑протоколы OpenVPN, WireGuard, IPsec и многие другие легко детектируются и периодически блокируются.

- Зашифрованные прокси‑протоколы без маскировки (shadowsocks, vmess, mtproto для телеграмма) тоже периодически блокируются. Если работает сегодня, но были прецеденты блокировок — не факт что будет работать завтра. Стоит ли использовать решение, которое может перестать работать в любой момент по воле РКН? Конечно нет.

Немного рекламы, если вам лень всё это делать, то можете купить ВПН у меня: Для просмотра ссылки Войди

Вот ключевые аспекты, которые помогут понять, как работает REALITY:

- Устойчивость к Атакам на Цепочку Сертификатов: Одна из ключевых особенностей REALITY - это улучшенная устойчивость к атакам, связанным с цепочкой сертификатов. В традиционном TLS, безопасность соединения во многом зависит от доверия к центрам сертификации (CA), которые выдают сертификаты. Атаки на цепочку сертификатов могут происходить, если злоумышленник может скомпрометировать или подделать сертификат, выданный CA. REALITY стремится уменьшить эту уязвимость, предоставляя дополнительные механизмы безопасности, которые делают такие атаки менее эффективными.

- Сокрытие Отпечатков TLS: Отпечатки TLS - это уникальные характеристики, которые могут быть использованы для идентификации и блокировки определенных типов зашифрованного трафика. В странах с жесткой интернет-цензурой, например, правительства могут использовать отпечатки TLS для обнаружения и блокировки VPN-трафика. REALITY разрабатывается с целью минимизации этих отпечатков, делая трафик менее узнаваемым и, следовательно, более устойчивым к цензуре и блокировкам.

- Прямая Секретность: Этот принцип безопасности гарантирует, что даже если ключи шифрования будут скомпрометированы в будущем, злоумышленники не смогут расшифровать прошлые сессии. REALITY поддерживает прямую секретность, обеспечивая, что каждая сессия зашифрована уникальным сеансовым ключом.

- Reality позволяет указывать на чужие сайты без необходимости покупки собственного домена или настройки TLS-сервера, что делает его более удобным для использования и позволяет представлять полностью реальный TLS с определенным SNI посреднику.

- Совместимость с Существующими Протоколами: REALITY разработан так, чтобы быть совместимым с существующими протоколами, это означает, что он может быть интегрирован в существующие системы без необходимости кардинальных изменений, но это не рекомендуется из-за существующих и легко распознаваемых особенностей TLS в TLS.

- Прозрачность для Пользователей и Серверов: Протокол предназначен для работы таким образом, чтобы быть прозрачным как для клиентов, так и для серверов, что облегчает его внедрение и использование.

- Поддержка Современных Стандартов: REALITY поддерживает современные стандарты безопасности и шифрования, обеспечивая высокий уровень защиты данных.

- Гибкость и Настройка: Протокол предлагает различные опции настройки для удовлетворения специфических требований безопасности и производительности.

Что не в коем случае нельзя делать:

- Не компрометировать VPS протоколами.

Протоколы которые могут быть обнаружены (не ставить туда WireGuard, OpenVPN, Shadowsocks, ...). Некоторые провайдеры уже блокируют VPS, на которых в прошлом были замечены подобные протоколы. - Не ходить в рунет через VPS

Вместо этого посещать рунет напрямую, мимо прокси (легко настроить). В крайнем случае, пускать российский трафик по цепочке Я->VPS->Warp->Рунет (это тоже легко настроить). Дело в том, что если трафик пересекает границу РФ дважды в условную секунду (сначала туда, потом сразу обратно), то цензор может заподозрить прокси и заблокировать его. В Китае так делают, у нас - нет, но могут научиться в любой момент. - Не раздавать доступ к прокси большому количеству людей.

Примерно 5-10 близких максимум. В Китае уже вычисляют аномальный трафик к серверу от большого числа юзеров (и блокируют сервер), у нас - опять же - могут перенять их опыт в любой момент.

Стоит понимать, что если Вы проделали все указанные действия в этом мануале и у Вас что-то не работает, это не значит что мануал плох или же Вы что-то сделали не так (с) Влессо-Реалити

А ТАКЖЕ ЧИТАЙТЕ ВНИМАТЕЛЬНО!!

Перейдем к настройке протокола:

Покупка сервера

Первым делом, если у вас ещё нет сервера, то вы можете выбрать его из этих хостеров: Для просмотра ссылки Войди или Зарегистрируйся, Для просмотра ссылки Войди или Зарегистрируйся, Для просмотра ссылки Войди или Зарегистрируйся.

Вся эта настройка будет на Линуксе Ubuntu 22.04. (Советую проверить IP-адреса, который даёт хостер, чтобы убедиться, что выбранная вами страна верна и не было потом проблем с доступом к сайтам. Вот некоторые сайты для проведения проверки:Для просмотра ссылки Войди

Для просмотра ссылки Войди

Для просмотра ссылки Войди

Для просмотра ссылки Войди

Для просмотра ссылки Войди

Для просмотра ссылки Войди

Для просмотра ссылки Войди

Или же можно выполнить этот скрипт на сервере:

Код:

bash <(curl -Ls IP.Check.Place) -l en -4Если вам попался грязный айпи (айпи, который не соответствует той стране, которую вы купили), то просите хостера поменять айпи из старых пулов, так как они уже отлежались и в 99% соответствуют той стране, которую вы купили. Если вы купили на Aeza то просто идите по гайду из лк сервера в ip(Кнопка Смена айпи).

После получения данных с сервера заходим на него, открыв командную строку и введя ssh root@айпи-вашего-сервера

У вас спросит о добавлении сервера в проверенные сервера на пк, пишите yes. Дальше спросит пароль, но! Если будете печатать пароль, он не будет отображаться ради безопасности, это на всех линуксах. Лучше скопируйте и вставьте ваш пароль. И обновляем компоненты линукса введя на сервере:

Код:

apt update && apt full-upgrade -yУстановка панели 3x-UI

Для того чтобы настроить протокол и остальные нужные вещи для безопасности.

После обновления компонентов устанавливаем 3x-ui этим скриптом:

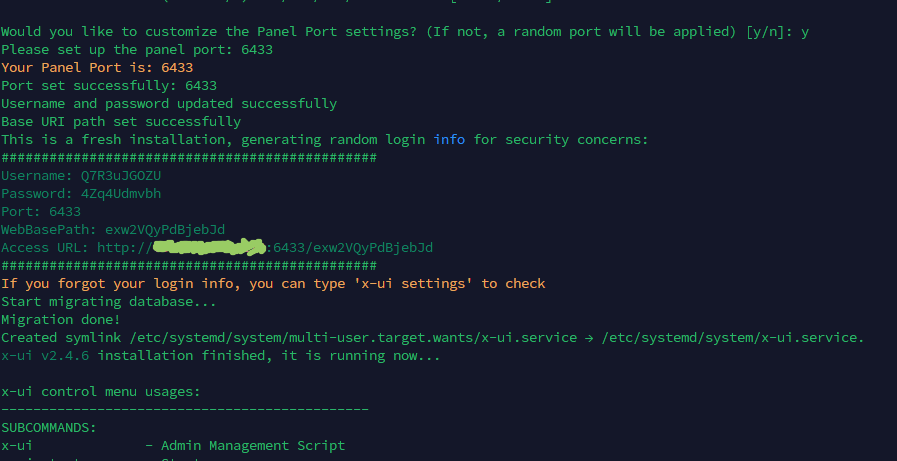

Когда вас попросят выбрать Yes или No, выберите Yes и введите порт, через который вы будете подключаться к веб-интерфейсу (Но не больше 65536). Затем будут автоматически сгенерированы логин(username), пароль(Password) и корневой путь к панели(WebBasePath). Потом откройте порт через x-ui и 21 пункт, и 1 подпункт. После введите на сервере ufw allow port/tcp вместо ваш порт панели.

Скопируйте ссылку чтобы войти в панель из Access URL или подставьте эти данные в следующий шаблон: http://ip-адрес-сервера:выбранный-порт/корневой-путь-панели

Готово! Теперь в командной строке введите ufw delete allow 2053/tcp если вы изменили порт панели.

После обновления компонентов устанавливаем 3x-ui этим скриптом:

Код:

bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)Скопируйте ссылку чтобы войти в панель из Access URL или подставьте эти данные в следующий шаблон: http://ip-адрес-сервера:выбранный-порт/корневой-путь-панели

Готово! Теперь в командной строке введите ufw delete allow 2053/tcp если вы изменили порт панели.

Установка Warp

Он пригодится для доступа к сайтам, где даже с VPN не получается войти или у вас попался грязный IP. Для установки Warp выполните следующие шаги в:

Зайти в панель>Настройки xray>Пролистать до Базовые соединения>Нажать на зелёную кнопку Warp внизу>Информация>Добавить исходящий.

Также в Исходящие изменить у Warp’a MTU на 1280.

В поле WARP/WARP+ License Key введите ваш ключ Warp+.

Немного о видах аккаунтов Warp:

- Установите варп этим скриптом:

Код:wget -N https://gitlab.com/fscarmen/warp/-/raw/main/menu.sh && bash menu.sh w - При настройке Warp вас попросят выбрать язык впишите 1. Затем вас спросят, хотите ли вы установить WireProxy. Впишите 1. Также вам нужно будет указать порт, на котором будет работать Warp. Введите 40000 или нажмите Enter.

- Позже спросит про аккаунт Warp’a. Вы можете сделать Warp+(пункт 4) или на бесплатном: просто нажимаете Enter

- Вы можете приобрести Warp+ за 129 рублей в месяц, однако существует возможность получить бесплатную версию с помощью Telegram-ботов, таких как Для просмотра ссылки Войди

или Зарегистрируйся. Этот бот предоставляет 24 миллиона гигабайт интернет-трафика бесплатно, но ключ можно использовать только до 5 устройств(Там где вы ввели ключ, на клиентов не распространяется). Чтобы добавить свой ключ в Warp, надо на сервере ввести команду warp a и выбрать пункт 2, позже попросит ввести ключ и имя (можно вписать всё что угодно).Если вы делали Warp в панели то когда будете добавлять его то высветится поле для ввода ключа, вы его вводите и дальше продолжайте настройку. - И всё Warp установлен!

Зайти в панель>Настройки xray>Пролистать до Базовые соединения>Нажать на зелёную кнопку Warp внизу>Информация>Добавить исходящий.

Также в Исходящие изменить у Warp’a MTU на 1280.

В поле WARP/WARP+ License Key введите ваш ключ Warp+.

Немного о видах аккаунтов Warp:

- WARP — это упрощённая версия Warp+. Он также скрывает ваш IP-адрес, но скорость будет значительно ниже.

- С WARP +: никаких ограничений, по скорости, кроме лимита трафика (но у нас есть ключ с 24 миллионами ГБ трафика).

Настройка самой панели

- Откройте браузер и введите адрес панели:

http://ip-адрес-сервера:порт/корневой-путь-панели - Введите логин и пароль из пункта 3.

- После входа вы увидите основную панель управления. Если интерфейс на вашей панели на английском языке, перейдите в раздел Настройки панели. Внизу страницы найдите опцию Язык и выберите Русский.

Видно, что предупреждает система безопасности так как нет сертификатов для панели. Сделаем сертификаты в следующем пункте, но для начала сделаем сам протокол Vless+Reality.

Заходим в Подключения и нажимаем на Добавить подключение и выполняем по инструкции:

- Примечание и Email - по сути имя клиента, можно вписать любое значение.

- Port - строго 443, чтобы имитировать обычный HTTPS-сайт. Если изменить порт, то весь смысл протокола теряется.

- Только после выбора Безопасность: Reality, появится возможность выбора Flow: xtls-rprx-vision в клиенте.

- uTLS - именно Chrome, чтобы маскироваться под самый популярный браузер

- Dest, SNI - указать сайт-донор (Он должен быть иностранным сервером (вне РФ), не забаненный по домену Роскомнадзором, поддерживающий подключения по TLSv1.3 и HTTP/2, имеющий заглавную страницу, которая не переадресовывает на какой-нибудь другой домен. И проверяйте пинг до сайта чем меньше тем лучше. Если совсем упарываться, то неплохо было бы если бы IP-адрес был из диапазона того же облачного хостера, что и у вас, и чтобы сервер поддерживал Online Certificate Status Protocol (OCSP). НАСТОЯТЕЛЬНО НЕ РЕКОМЕНДУЮ ИСПОЛЬЗОВАТЬ REALITY SCANNER ДЛЯ ПОИСКА САЙТА ДОНОРА!!

ТАК КАК ВЫ МОЖЕТЕ ВЫБРАТЬ ДОМЕН ЛОВУШКУ, ВЛАДЕЛЕЦ ТАКОГО ДОМЕНА СМОЖЕТ ПРОГОНЯТЬ ТЕРАБАЙТЫ ТРАФИКА ЧЕРЕЗ ВАШ СЕРВЕР НЕ БОЯСЬ ЗАБЛОКИРОВАТЬ СВОЙ СЕРВЕР.

Если вы не знаете, что вся эта фигня значит - не заморачивайтесь, выбирайте что-нибудь простое, например:

telegram.org:443

whatsapp.com:443

Для просмотра ссылки Войди

Для просмотра ссылки Войди

SNI для серверов у Aeza:

Для просмотра ссылки Войди

Для просмотра ссылки Войди

(хотя можно оставить Для просмотра ссылки Войди

- Кнопка (Get new cert) генерирует ключи. Нажмите перед тем как добавить протокол.

- Sniffing Обязательно включаем!

- (Создать) завершает создание.

Итог:

При желании можно изменить корневой путь панели и подписок для безопасности себя и других, а также убрать красную плашку про не безопасность путей. Например не /sub, а любой другой, к примеру будем использовать /vpn123. Пример корневого пути панели: /vpn и как будет выглядеть вход в панель. Для просмотра ссылки Войди

+ Изменить порт панели и подписок для обеспечения еще большей безопасности.

Изменить всё это можно в Настройках Панели, учтите что после изменения надо подставить в ссылку новые значения (Порт, корневой путь)

Последнее редактирование: